[mark_a]ROS的高级玩法非常多,今天就介绍下如何利用网页上弹出来的小广告,把它拦截并替换为我们做好的内容,图片,网页,flash都可以,我这里只是不对特定的目标才做代理,针对所有的80和443连接做劫持进行重定向,一般小区宽带运营商这里会用防火墙把目标添加到一个地址列表,用来做代理的目标地址,配合radius计费系统,把即将到期的用户下发另外一个IP段,再只对这个源地址做代理,实现提醒即将到期用户续费的目的,如果用户量多的话,想在哪个知名网站做点小广告,再收取点广告赞助,这点我之前深有感触,最后实在受不了这种宽带运营商,决然换了![/mark_a]

网上有很多这种方法实现的ros代码,可是很多都不是真的管用,我也是掉坑了好几次,本文将以ros的winbox操作进行演示。

1,分类IP,将网内IP用户归类整理,通过标记功能实现

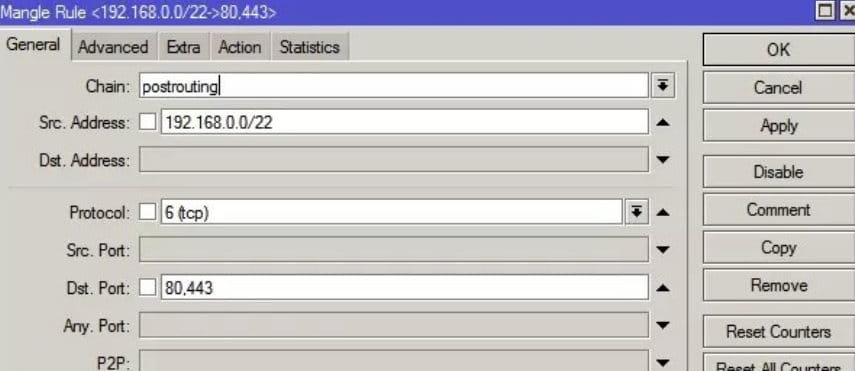

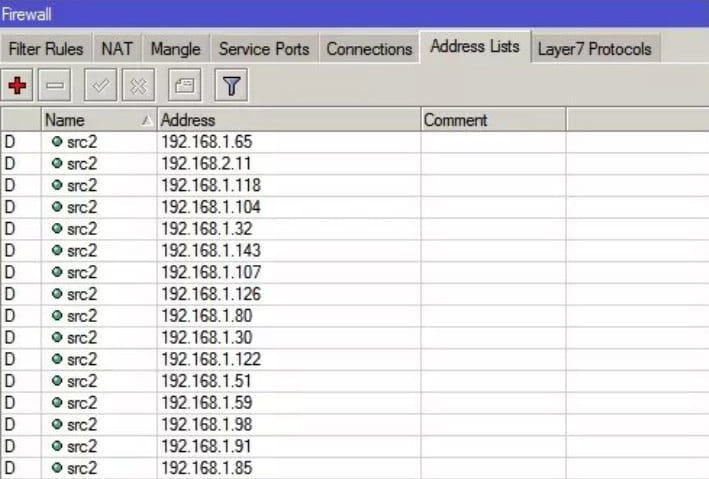

建立src2地址表,动态删除时间间隔为8小时;

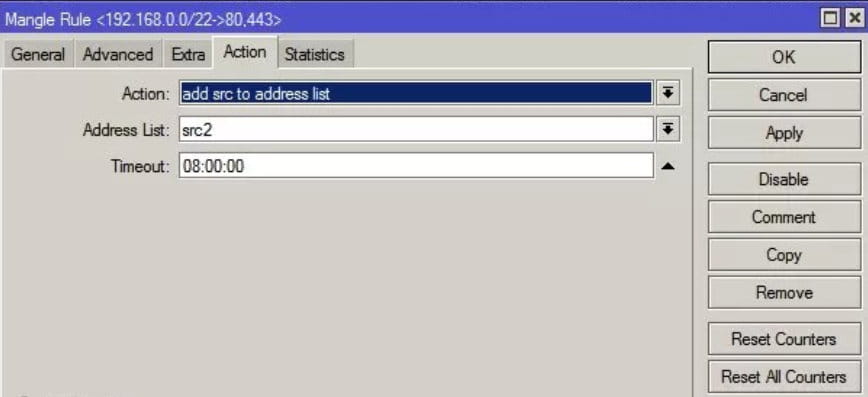

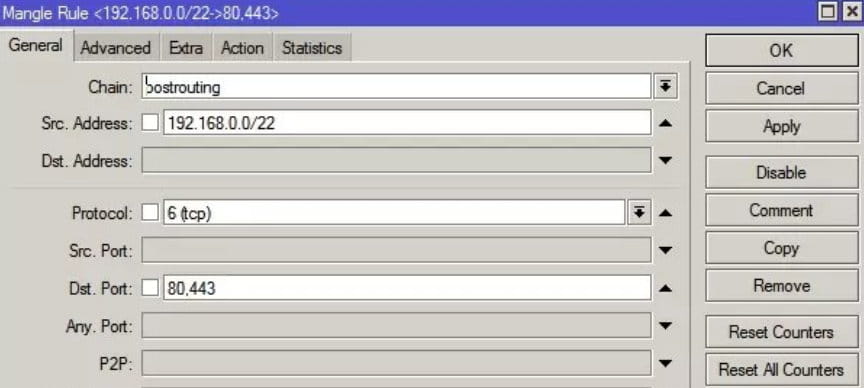

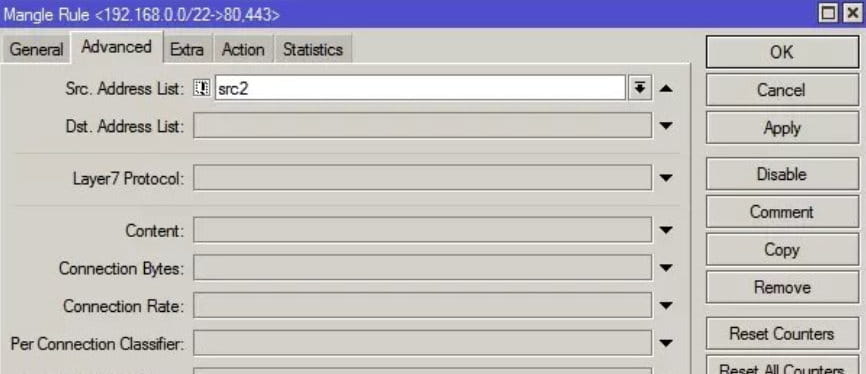

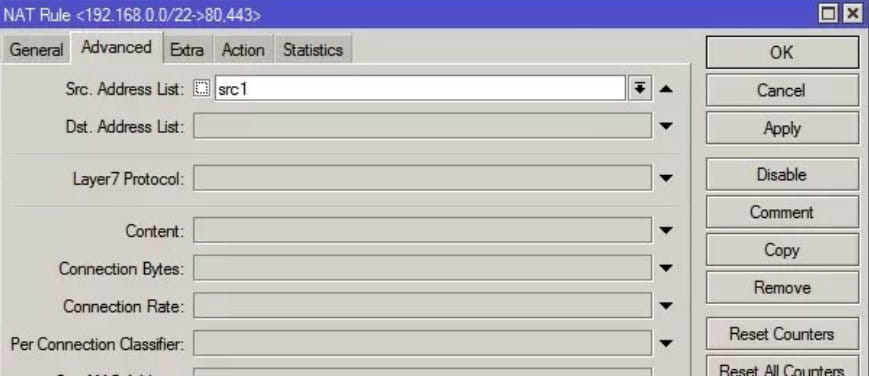

这一步非常重要,在建立src1地址表是需要排除src2中已经包含的地址;

建立src1地址表,自动删除时间间隔为1分钟;

这时我们可以看见已经生成了动态的地址表:

原理解析:

系统维护src1地址表的时间是1分钟,src2地址表维护时间为8小时,当一个IP地址产生连接后会被记录到src1和src2中,但是src1中的地址只能生存1分钟,它检测到在src2中已经存在该地址后会在1分钟后删除掉该地址,接下来我们只需要处理src1中的地址即可。

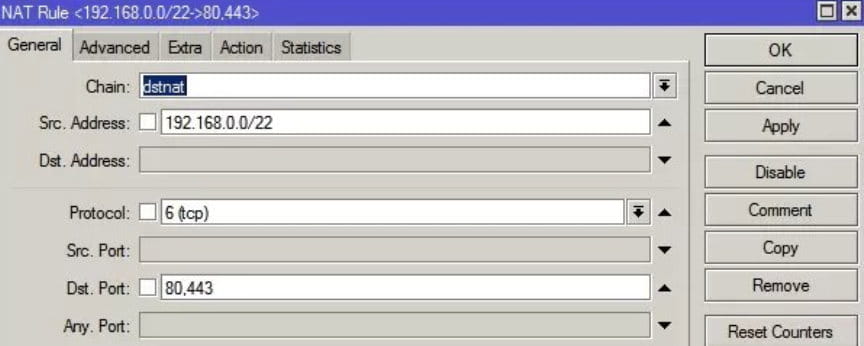

2,劫持与重定向处理

劫持也就是替换连接,地址栏的地址不变,但是网页实体已经被替换;

重定向不同于劫持,地址栏地址会转向到一个新地址;

劫持的实现:

然后即可在该ip下的端口绑定一个html页面来展示,用户的地址栏地址保持不变。

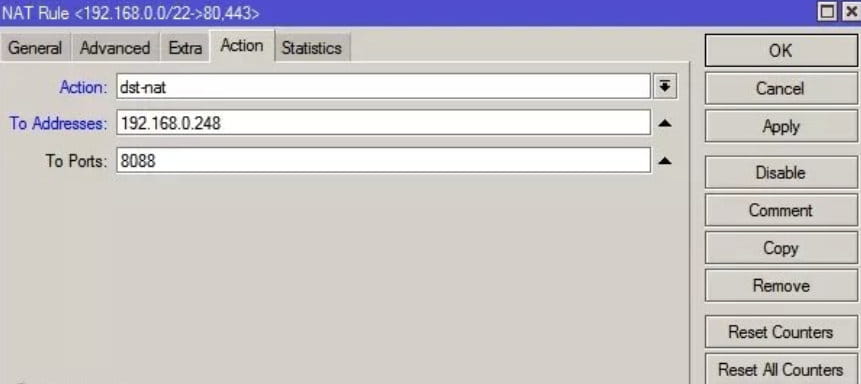

重定向的实现:

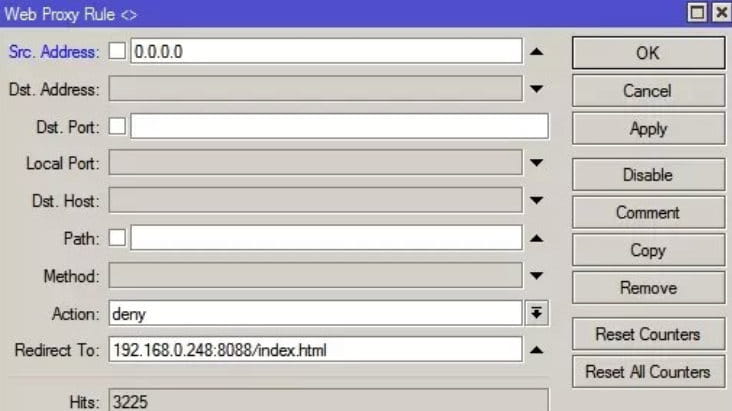

该重定向规则只能定向到自身的某个端口上,然后我们交给web-proxy来搞定

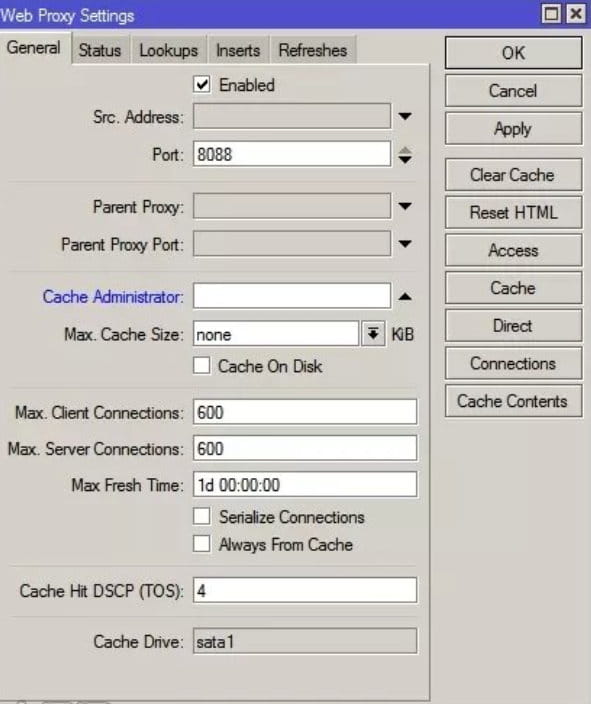

通过ros的代理端口8088来处理,该端口会将所有请求禁止并跳转到指定的地址,然后打开浏览器,打开任意网页都会被跳转,当然只针对src1地址表中的ip用户。

3,关于网页篡改及弹窗的实现:

该方面主要进行匹配网页中的元素,然后做替换处理,按照本思路来处理并不难,比如:

/ip proxy access add action=deny comment="" disabled=no path=/othercity/all.htm redirect-to=\ 192.168.0.2/qqpush.html add action=deny comment="" disabled=no path=/img/baidu_logo.gif redirect-to=\ 192.168.0.2/logo.gif add action=deny comment="" disabled=no path=/images/ad_router_club.gif \ redirect-to=192.168.0.2/routerclub.gif add action=deny comment="" disabled=no path=\ /upload/2019-01-11/guanggaotupian.gif redirect-to=192.168.0.2/00.gif

电信运营商都是用类似这种手法,有兴趣可以试一下